На современном этапе развития технологий информационные системы в корпоративных масштабах получают все большее распространение. Корпоративные системы включают в себя иерархический набор сервисов и служб, постоянно подвергающихся внутренним изменениям конфигурации программно-аппаратной составляющей всего комплекса.

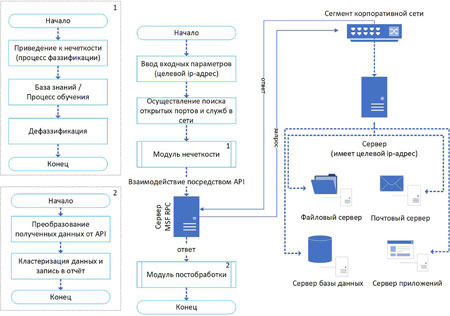

Помимо прочего, система может представлять собой концепцию интернета-вещей, совмещающую в себе не только основные устройства, но и дополнительные устройства для организации удобства функционирования взаимодействия конечного пользователя. Такой комплекс за счёт вносимых изменений подвергается постоянным угрозам с точки зрения информационной безопасности, так как наличие ошибки даже в отдельном компоненте может привести к наличию уязвимости, позволяющей получить несанкционированный доступ ко всей системе, а как следствие – несанкционированный доступ к информации и управление целевым объектом. Для изучения таких систем на предмет наличия уязвимостей предлагается разработать информационный продукт, позволяющий автоматизировать процесс поиска и эксплуатации уязвимостей во всей инфраструктуре сети и последующего составления отчётности по различным критериям. Разрабатываемый продукт предназначается для операционной системы семейства Unix, и предполагается в использовании на специализированных операционных системах типа Kali Linux, Parrot Sec, Nethunter и т.д. Рассматривая сегмент корпоративной сети, предполагается организовать поиск уязвимостей за счёт введения нейро-нечётких алгоритмов, осуществляющих поиск по нескольким параметрам, а в случае успеха – вложенный поиск в конкретном сегменте. В качестве входных данных для выполнения нечёткого поиска предполагается использовать базу данных уязвимостей от компании Rapid7. Применение такого подхода позволит выявить уязвимость как в отдельном протоколе взаимодействия системы, так и в операционной системе отдельного объекта, которым может выступать коммутатор или сервер. В результате достижения цели планируется получить автоматизированную систему управления фреймворком Metasploit Framework посредством веб-интерфейса, позволяющую специалисту информационной безопасности оперативно устранить выявленные уязвимости.