Введение. Большие объемы конфиденциальной информации пользователей хранятся в информационных системах на накопителях с жесткими магнитными дисками. Удаление файлов пользователей средствами операционной системы с магнитного накопителя оставляет для нарушителя возможность их восстановления посредством современных технологий.

Известные методы уничтожения информации не отвечают требованиям оперативности, экономичности, безопасности.

Цель исследования: разработка адекватной модели канала несанкционированного восстановления информации в условиях использования нарушителем современной и максимально эффективной технологии восстановления удаленных информационных данных.

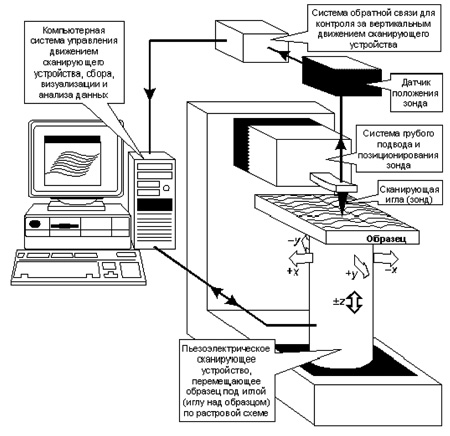

Методы: анализ известных методов восстановления информации в современных условиях непрерывного увеличения плотности записи информации на накопители позволил выделить наиболее совершенный метод магнитной сканирующей микроскопии, отличающийся очень высокой разрешающей способностью исследования областей остаточной намагниченности магнитных накопителей после удаления информации.

Результаты: сделано предположение, что нарушитель в совершенстве владеет технологией магнитной сканирующей микроскопии и имеет возможности ее применения для восстановления данных, удаленных пользователем. Анализ принципов работы современных магнитных сканирующих микроскопов позволил оценить вероятности ошибочного декодирования и среднего числа ошибок в восстановленном информационном блоке, а также создать условия для разработки адекватной модели канала несанкционированного восстановления информации, которая включает источник информации, представляющий собой поверхность магнитного накопителя, и оборудование нарушителя для доступа к остаточной информации. Источник с приемником (оборудованием нарушителя) связывает канал передачи (считывания) информации, который на основе проведенного анализа предложено описать моделью двоичного симметричного канала.

Практическая значимость: представленную модель канала нарушителя предлагается использовать для разработки адекватного требованиям метода надежного уничтожения конфиденциальной информации пользователя с магнитного накопителя.

Обсуждение: результаты рекомендуются специалистам информационных систем, включающих подсистему защиты информации от несанкционированного доступа для синтеза адекватной модели нарушителя, а также разработки, селекции и оценки безопасности новых методов уничтожения конфиденциальной информации.